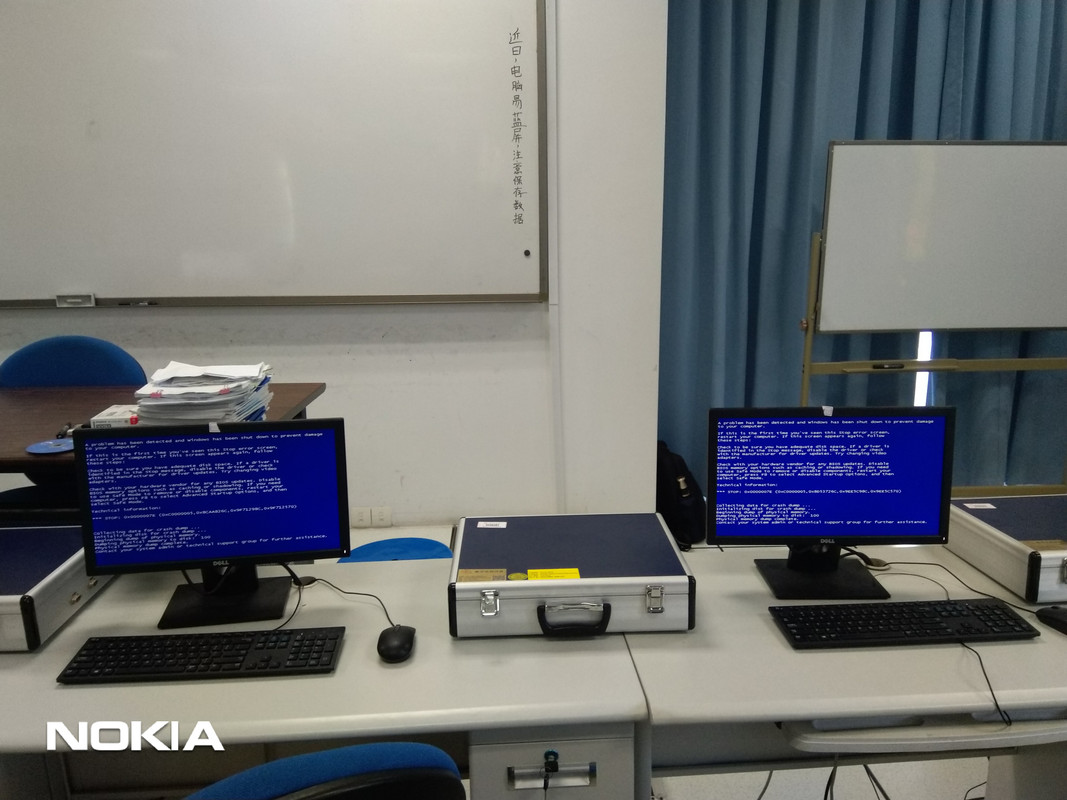

一开始销售与戴尔厂家是说有多很多台蓝屏,我的潜意识也隐约觉得有病毒吧,转念一想但现在中病毒也太低了,基本不可能。一直从解决蓝屏上入手了。查看过0x00000007E的代码,确实有中毒的可能,还有一部分是软硬件配置不当产生的兼容问题,此时我还是更为确定是后者,始终不愿相信前者,尽管我有了这直觉…

戴尔厂家向老师了解情况,据老师介绍说从最开始的几台蓝屏到机房整体性的随机蓝屏,介绍之前,从上午一直到下午,我都是还在以解决大众化的蓝屏方案进行配置,但也发现一个问题,系统会自动更改了我之前设置过的注册表,发现这配置不可行,但我还是不甘心又继续这思路找寻其他方案但也还未解决,深大这边的网络老师、网络专员也没查出所以然来…因为这件事,当晚,我搜寻到病毒运行机制、种类查阅了大概并做了存页。

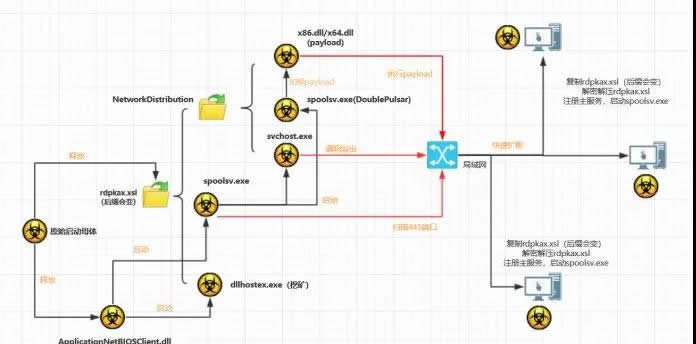

图片摘自 WannaMine4.0 警惕感染

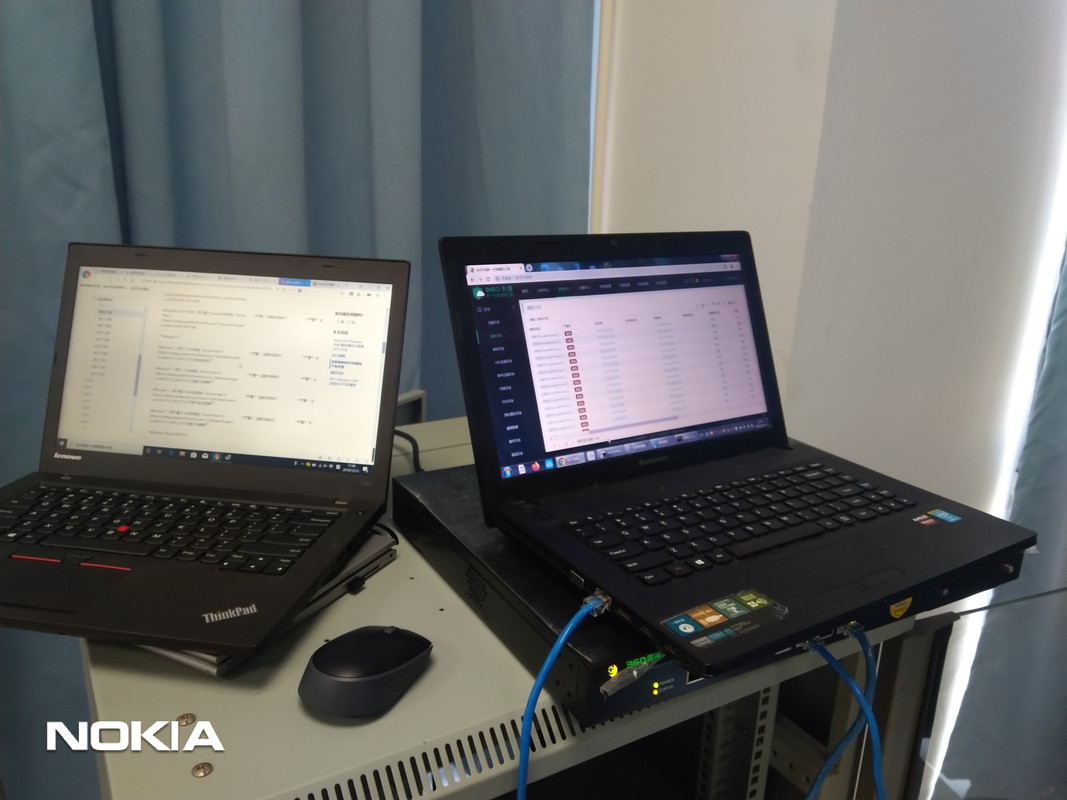

经过防火墙检测(还是企业级的杀软好使….)发现我们在并未共享文件情况下却存在共享文件的带宽,远高于传输通信流量的异常。很明显是在分发文件了,当我询问360厂商是否能找到源主机,得到的回答是病毒是从互联网传播过来的,我已经懂了。也就是说病毒类似于去中心化的网络分发,可以说目前面对的每一台都是母体。

共同确认为永恒之蓝后,从微软官网中查询到相应补丁下载安装修复了这类问题,跟360厂商也交流了后续意见:

- 选择封锁端口,安装最新杀软更新病毒库

但如果做了这选项,我们将面临以下问题:

- 师生网络共享文件成阻碍,需要额外的共享软件才能正常作业

- 机房的保护系统又会将更新的杀软重置

- 解除的话,但这么多师生操作又会影响机房缺省的配置,时时跟进工作量也太大,这不现实

不过我仍很不死心(死脑筋)又用两台机器做测试(我的蓝屏处理方案)与打了永恒之蓝补丁做了对比,结果如图

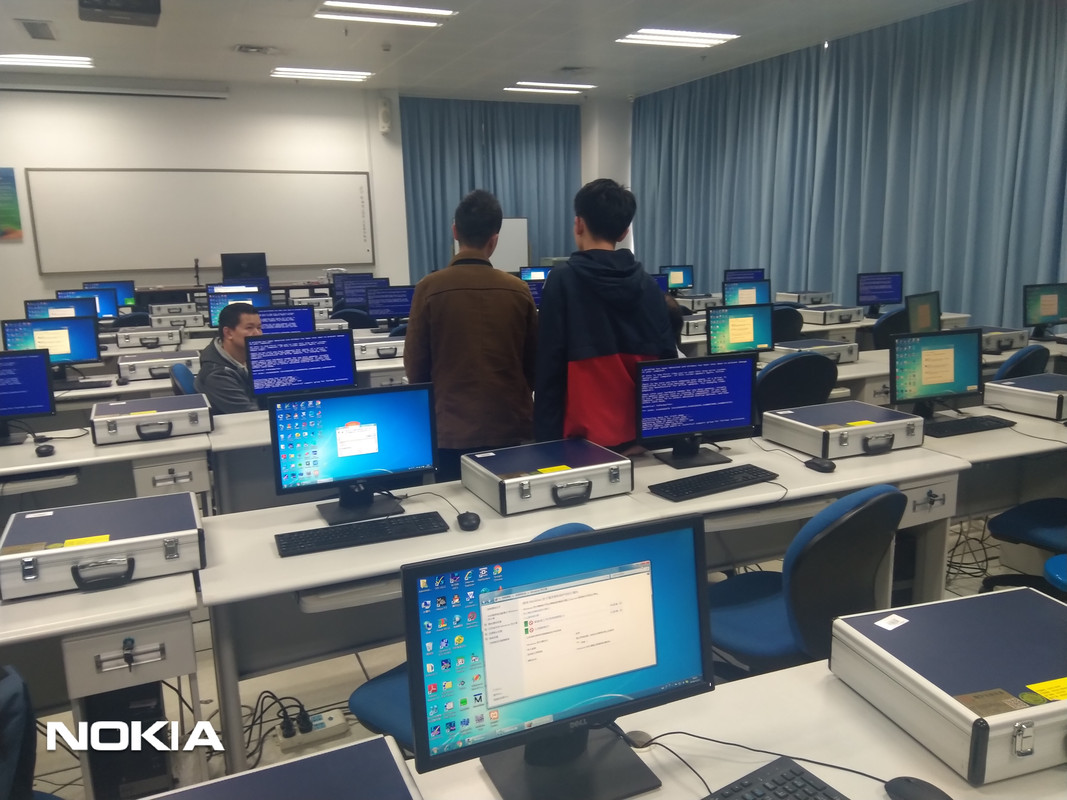

买了瓶水然后继续工作,发现老师对我眼神不太对,所以才察觉到大家和我一样,口干舌燥了…现在想起来,当时应该请他们一瓶水的…在这样的氛围下,我也应该要考虑到大家是不是和我一样感同身受,可是我没有,只顾着我自己去了…处理完这些事情向老师交代后,又像往常一样,学生们可以正常上课了。

在解决完问题后,我们也与杨方老师、深大杨宇侨交流此次事件前后,原来是爆发永恒之蓝的那段时间,抱着侥幸心理而大意了,但我们都没想到病毒就发生在我们眼前。当然,我也懂侥幸的要因之一是没深入认识影子系统对防病毒的不足。结合网上查询到的资料及卡饭-影子系统评测(加入了EXE感染的测试),我推测还原系统被攻破的原因:

影子系统并不会真正把整个系统还原(影子系统还原比标装镜像还原的速度快太多),病毒伪装成影子系统并不会还原的内部文件,自带不通知的执行语句(编程确实可以这么写的)完成整个暗箱破坏流程。

今天回想起来,在网上查询下,看来这类端口微软并未给出GUI控制,而是在注册表自行更改成其他端口传输,为什么之前不在百度确认一下呢?他仅是说默认端口改不了,而我知道能改(用软件),为什么把注册表给忘了?只是做到了把问题解决了,而后续就这样凑合了,有点失望。

深大给了我很多意料之外,没想到内部机房安全这么脆弱,综合布线、网络防环、负载优化上…一团糟…与360交哥在讨论安全话题也聊过,病毒攻击linux,个人使用方面太小众了,企业又都具有一定安全策略(win server自然也有)。经过这次病毒事件,休息了一段时间也想了一小会,我也懂了当时心中一直未解之谜:为什么大家都知道安卓是趋势,而诺基亚还在搞自己的塞班,自己难道看不出吗?就是因为过于迷信自己经验认知而给框死了,导致不切实际地一错再三,让自己走向衰败。

通过这件事也发现了自己做事没有充分考虑环境因素风险评估不足,做事准则与流程太糟,没有详细询问事件发生前后流程,没有及时注意到量变到质变的过程,不会结合实际情况去考虑存在另一种诱因,太过于依占自己的经验了。分享见解与互助物资方面,不大懂得通人情,仅顾及了一己之心。虽然我也在及时的排查故障原因,但我潜意识也没那种失败的越多,换一种思路去做可行性尝试,离成功也就越近的积极的心态。

其实这事换成大众的话早就解决了,先百度,然后有毒杀毒打补丁搞定。但是为什么这么多“专业人士”(够打脸的)搞了一天也没结果…我想应该是以下几个因素所致吧:

- 机房默认是没联外网的,也没注意到用过时的杀软…而默认使用(所有)杀软无效

- 机房设备是同时间采购的,使用年限也挺久了,有可能真是得换了(注意重心转移)

- 大家其实面对病毒的经验不足,也有时间隔断的太久生疏所致,此次病毒确实厉害

大家都没有考虑各自得出结论的特定环境,工作时也没注意同事间有无疏漏的地方,存在哪些因素使得出的结论全部颠覆。全在用平时解决方案…并没注意病毒的复发故障、扩散机群的特性。